Ataques a celulares a través del uso de aplicaciones móviles: Una revisión narrativa

DOI:

https://doi.org/10.54167/tch.v18i3.1584Palabras clave:

aplicaciones, dispositivos, información, seguridad, amenazasResumen

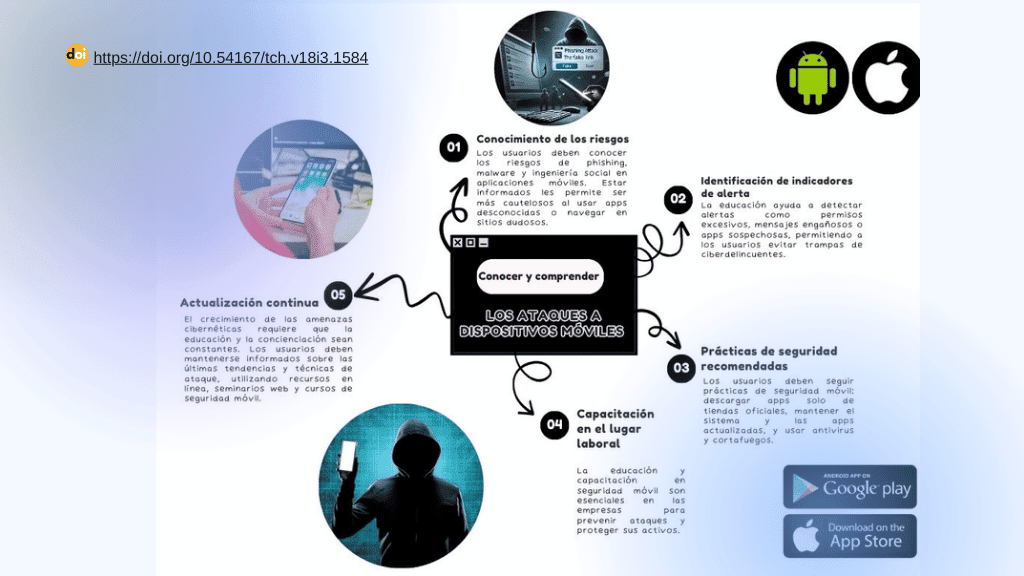

Algunas aplicaciones móviles se pueden utilizar para ataques a teléfonos móviles. Estos programas maliciosos pueden robar la información personal, como contraseñas e información financiera, o instalar malware en su dispositivo. Los ataques se pueden llevar a cabo mediante la descarga de software fraudulento, mensajes de texto y correos electrónicos con enlaces maliciosos y comprometiendo el sistema operativo. Los usuarios deben tener cuidado al descargar aplicaciones de fuentes desconocidas, mantener sus dispositivos actualizados y utilizar medidas de seguridad como instalar aplicaciones desde las apps stores oficiales o proveedores confiables, revisar y ajustar los permisos de las aplicaciones para proteger sus dispositivos de amenazas. Estudios sobre ciberseguridad indican que, si bien el número de intrusiones a teléfonos móviles han aumentado, inversamente dichos ataques se han sofisticado y su capacidad destructiva o de afectación se ha incrementado.

DOI: https://doi.org/10.54167/tch.v18i3.1584

Descargas

Citas

Lab, A. K. (2024). Los ataques a dispositivos móviles aumentaron más del 50% en 2023. https://goo.su/3TVUdVF

Ceberio, D. M. (2019). ADICCIÓN Y USO DEL TELÉFONO CELULAR. http://www.scielo.org.bo/scielo.php?script=sci_arttext&pid=S2077-21612019000200001

Córdoba Cadena, J. E. (s.f.). Vulnerabilidad En Dispositivos Móviles. https://repository.ucc.edu.co/entities/publication/bd16b591-9260-4579-bf63-14e77e51b7c5

ASPRILLA, O. E. (2021). ANÁLISIS DE RIESGO DE SEGURIDAD EN LOS DISPOSITIVOS MÓVILES. Universidad Nacional Abierta y a Distancia UNAD: https://goo.su/08RGfy

Garcia Garcia, M. (01 de 2020). Seguridad en dispositivos móviles: Análisis de riesgos, de vulnerabilidades y auditorías de dispositivos. http://hdl.handle.net/10609/107326

IBM. (s.f.). ¿Qué es la seguridad móvil? https://www.ibm.com/mx-es/topics/mobile-security

INEGI. (2023). Encuesta Nacional sobre Disponibilidad y Uso de Tecnologías de la Información en los Hogares. https://goo.su/EUWE

Jiménez, J. (5 de 1 de 2024). RZ. https://www.redeszone.net/tutoriales/seguridad/que-hacer-hackeado-movil/

Kaspersky. (s.f.). Amenazas a la seguridad móvil para Android. https://www.kaspersky.es/resource-center/threats/mobile

Kivva, A. (2023). Evolución de las amenazas informáticas en el primer trimestre de 2023. Estadísticas de amenazas móviles. Kaspersky. https://securelist.lat/it-threat-evolution-q1-2023-mobile-statistics/97916/

Medina, H. B. (2024). Análisis de vulnerabilidades en dispositivos móviles con sistema operativo Android. https://caoba.sanmateo.edu.co/ojs/index.php/sistemas/article/view/192

Morte, D. G. (2019). Estudio de dispositivos móviles, vulnerabilidades y auditoría de seguridad de aplicaciones móviles. https://goo.su/IWkd

Vargas Santana, L. L. (2023). Análisis de vulnerabilidades críticas del sistema operativo móvil Android mediante Pentesting. https://repositorio.puce.edu.ec/handle/123456789/38132

Publicado

Cómo citar

-

Resumen202

-

PDF175

-

HTML11

Número

Sección

Licencia

Derechos de autor 2024 TECNOCIENCIA Chihuahua

Esta obra está bajo una licencia internacional Creative Commons Atribución-NoComercial 4.0.